Najczęstsze zagrożenia bezpieczeństwa stron WWW

Bezpieczeństwo witryny internetowej stanowi jeden z kluczowych elementów budowy zaufania w sieci oraz ochrony danych. Zarówno właściciele małych serwisów, jak i operatorzy dużych portali często spotykają się z poważnymi atakami, które potrafią obniżyć wiarygodność marki, narazić na straty finansowe oraz zaszkodzić użytkownikom. W niniejszym artykule omówiono sześć typowych zagrożeń, przedstawiono mechanizmy ich działania oraz wskazówki dotyczące zabezpieczeń.

Ataki typu SQL Injection

Ataki klasyczne SQL Injection polegają na wstrzykiwaniu złośliwych poleceń SQL w formularzach lub parametrach URL. Cyberprzestępcy wykorzystują luki w walidacji danych, aby manipulować zapytaniami bazodanowymi i uzyskać nieautoryzowany dostęp do rekordów, a nawet pełną kontrolę nad strukturą bazy danych.

Najskuteczniejszą metodą ochrony przed takimi atakami są parametryzowane zapytania oraz stosowanie mechanizmów ORM (Object-Relational Mapping), które automatycznie neutralizują próby wstrzyknięcia kodu. Dodatkowo warto wdrożyć firewall aplikacji webowej (WAF), monitorować logi i definiować limity czasu na wykonanie często wrażliwych operacji.

Zagrożenia związane z Cross-Site Scripting (XSS)

Technika Cross-Site Scripting opiera się na osadzeniu w kodzie strony złośliwych skryptów JavaScript, które wykonują się po stronie przeglądarki ofiary. Tego typu ataki umożliwiają kradzież ciasteczek, sesji czy danych osobowych, a także przekierowania użytkowników na fałszywe strony.

Dostępne na hostido.pl elastyczne plany hostingowe wyposażone w automatyczne mechanizmy ochronne i całodobowe wsparcie techniczne znacznie redukują prawdopodobieństwo ataków typu XSS. Warto również stosować Content Security Policy (CSP) oraz sprawdzać i filtrować wszystkie dane wejściowe.

Problemy związane z nieaktualnym oprogramowaniem

Wiele ataków wykorzystuje znane luki w starszych wersjach systemów zarządzania treścią, bibliotek czy serwerów. Brak regularnych aktualizacji otwiera drogę dla exploitów publikowanych przez społeczność bezpieczeństwa, pozwalających na przejęcie kontroli nad serwerem lub deface witryny.

Aby zredukować ryzyko związane z przestarzałym oprogramowaniem, warto stosować się do następujących zasad:

- Regularne sprawdzanie dostępności poprawek i automatyczne aktualizacje.

- Wykorzystywanie narzędzi do skanowania wersji biblioteki i wtyczek.

- Okresowy audyt komponentów przez niezależnego specjalistę.

Oprócz aktualizacji aplikacji, konieczne jest również śledzenie łatek systemowych na poziomie jądra serwera oraz modułów PHP, Python czy Node.js.

Ataki typu Cross-Site Request Forgery (CSRF)

Metoda CSRF polega na zmuszeniu przeglądarki ofiary do wykonania nieautoryzowanej akcji w kontekście zaufanej strony. Hakerzy wykorzystują fakt, że przeglądarka pamięta sesję użytkownika, co pozwala na wysyłanie żądań w jego imieniu.

Ochronę przed CSRF zapewniają tokeny uwierzytelniające w formularzach oraz nagłówki zabezpieczające, takie jak SameSite w ciasteczkach. Ważne jest zintegrowanie tych rozwiązań z systemem szablonów, aby każda interakcja wymagała unikatowego klucza.

Zagrożenia wynikające z niewłaściwej konfiguracji serwera

Niewłaściwe ustawienia serwera HTTP lub bazy danych mogą ujawniać wrażliwe pliki, umożliwiać wykonanie kodu lub narażać na ataki typu brute-force. Przykładowo, przypadkowe udostępnienie katalogu z backupami czy panel administracyjny bez ograniczenia dostępu stwarza ryzyko kompromitacji.

Podstawowe zabezpieczenia obejmują wyłączenie zbędnych modułów, wprowadzenie limitów dostępu do plików konfiguracyjnych oraz zastosowanie mechanizmów hardeningu systemu operacyjnego. Należy również regularnie weryfikować uprawnienia plików i katalogów.

Ryzyko związane z nieodpowiednim zarządzaniem danymi użytkowników

Przechowywanie haseł w postaci niezaszyfrowanej, brak kopii zapasowych czy niewłaściwe prawa dostępu do bazy danych mogą doprowadzić do wycieku lub utraty ważnych informacji. Ponadto, często zdarza się, że administratorzy zapominają o anonimizacji danych testowych.

Odpowiedzialne zarządzanie danymi to przede wszystkim stosowanie hashowania haseł (np. bcrypt), regularne tworzenie i segregowanie backupów oraz ograniczanie dostępu do środowisk produkcyjnych. Warto również prowadzić szkolenia dla zespołu oraz wdrożyć politykę silnych haseł i dwuskładnikowe uwierzytelnianie.

Ostatnie Artykuły

Dwójka wychodzi na dużą scenę i zbiera pomoc dla chorych dzieci

Wieczorne utrudnienia przy Kadzielni. Zmiany obejmą kilka ulic

Procesja, kwiaty i brzozowe gałązki. Boże Ciało wciąż ma ludową siłę

Radiowozy, quizy i bezpieczne wakacje - policja z Kielc zawitała do Strawczyna

Wolność… łatwo powiedzieć". Kieleckie głosy o czerwcowych wyborach sprzed 37 lat

Światowy Dzień Roweru. Kielce kręcą kilometry dla lepszego miasta

Koniec z zimnymi salami. Kieleckie szkoły przechodzą zieloną metamorfozę

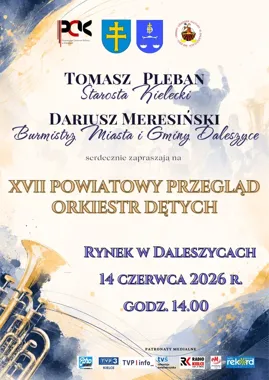

Siedem orkiestr, jeden rynek. Muzyczne święto wraca do Daleszyc

Kaski obowiązkowe dla dzieci na rowerach i hulajnogach. Rodzice zapłacą 100 zł mandatu

Święto Kielc 2026. Trzy dni, siedem stref i powrót kajaków na zalew

Vitrintec buduje nową halę w Kielcach. 6700 m² i europejska czołówka w zasięgu ręki

Młodzi dziennikarze z Nowej Słupi stanęli przed kamerą i mikrofonem

Festyn policyjny w Kielcach - dzieci bawiły się, a rodziny poległych funkcjonariuszy otrzymały wsparcie

Szpital w Opatowie zyska podziemne sale na wypadek zagrożenia. 36 łóżek i tunel do schronu

Przydatne dane teleadresowe

- Wojewódzki Inspektorat Inspekcji Handlowej w Kielcach - kontakt, godziny, skargi konsumenckie

- Środowiskowy Dom Samopomocy Typu B w Kielcach - kontakt, godziny i zakres pomocy

- Szpital Kielecki św. Aleksandra - kontakt, oddziały, rejestracja i dojazd

- Wojewódzki Zespół do Spraw Orzekania o Niepełnosprawności w Kielcach - kontakt, godziny, odwołania

- Geopark Świętokrzyski w Kielcach - kontakt, atrakcje i trasy turystyczne

- Kielecki Teatr Tańca - bilety, godziny kasy, szkoła tańca i kontakt